在数字化时代,互联网已成为我们生活中不可或缺的一部分,它极大地便利了我们的工作、学习和娱乐,随着网络的普及,一种名为“特洛伊木马程序”的恶意软件也悄然兴起,成为网络安全领域的一大隐患,本文将深入探讨特洛伊木马程序的工作原理、危害以及防范策略,帮助读者更好地了解并应对这一网络威胁。

特洛伊木马程序的工作原理

特洛伊木马程序,简称木马,是一种非授权的远程控制程序,其名称来源于古希腊传说中的特洛伊木马故事,在故事中,希腊军队利用一个巨大的木马作为伪装,成功潜入特洛伊城,最终实现了对特洛伊的征服,同样地,特洛伊木马程序也以一种隐蔽的方式潜入受害者的计算机系统中,等待时机发动攻击。

木马程序的工作原理通常遵循客户/服务器(C/S)模式,攻击者会事先在被攻击的主机上安装木马的服务端程序,这个程序会悄无声息地在系统中运行,并开启一个预设的连接端口进行监听,一旦攻击者的控制端程序(客户端)向这个端口发起连接请求,服务端程序就会响应并执行攻击者发送的指令,从而实现远程控制,这种控制方式使得攻击者能够窃取用户信息、篡改文件、删除数据甚至控制整个计算机系统。

特洛伊木马程序的危害

特洛伊木马程序的危害不容小觑,它能够窃取用户的敏感信息,如银行账户密码、信用卡信息、个人隐私等,给受害者带来巨大的经济损失和心理压力,木马程序还可以被用来进行网络攻击,如发起DDoS攻击、传播恶意软件等,对网络安全构成严重威胁,木马程序还可能破坏系统文件、篡改系统设置,导致计算机无**常工作,给用户带来极大的不便。

特洛伊木马程序的防范策略

面对特洛伊木马程序的威胁,我们可以采取以下防范策略:

1、提高安全意识:用户应时刻保持警惕,不随意点击来源不明的链接或下载未知来源的软件,对于不熟悉的人发来的电子邮件和附件也要谨慎处理,避免中招。

2、安装可靠的安全软件:选择知名的杀毒软件并保持其更新至最新版本,可以有效识别和拦截木马程序的入侵,开启防火墙和实时监控系统也能在一定程度上提高系统的安全性。

3、定期备份重要数据:定期将重要数据备份到外部存储设备或云存储中,以防止木马程序破坏或窃取数据后造成不可挽回的损失。

4、加强系统安全设置:关闭不必要的系统服务、禁用自动运行功能、设置强密码等都能在一定程度上提高系统的安全性,定期更新系统和软件补丁也能及时修复已知的安全漏洞。

特洛伊木马程序相关问题解答

问题一:特洛伊木马程序是如何进入计算机系统的?

特洛伊木马程序通常通过以下几种方式进入计算机系统:一是通过电子邮件附件传播,攻击者会将木马程序伪装成合法的文件或程序发送给受害者;二是通过恶意网站下载,受害者在浏览网页时点击了带有木马程序的链接或下载了带有木马程序的软件;三是通过系统漏洞入侵,攻击者利用系统或软件的漏洞直接植入木马程序。

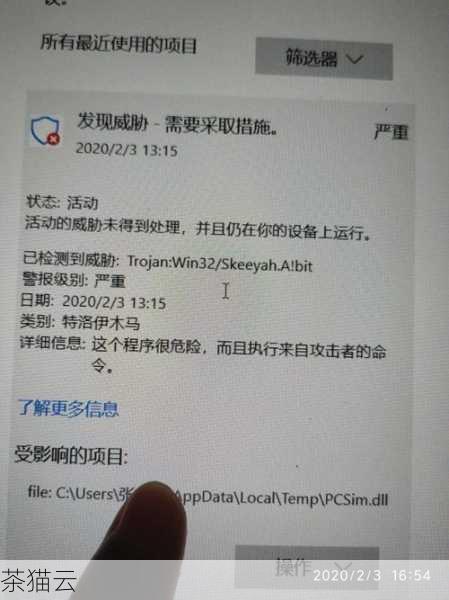

问题二:如何判断自己的计算机是否感染了特洛伊木马程序?

判断计算机是否感染了特洛伊木马程序可以从以下几个方面入手:一是观察计算机的运行状态是否异常,如运行速度变慢、频繁出现弹窗广告等;二是检查系统进程和启动项中是否有未知的程序或服务;三是使用杀毒软件进行全盘扫描,查看是否有木马程序被检测出来;四是观察网络连接情况,看是否有异常的连接请求或数据传输。

问题三:一旦发现自己的计算机感染了特洛伊木马程序应该怎么办?

一旦发现计算机感染了特洛伊木马程序,应立即采取以下措施:一是断开网络连接,防止木马程序继续向外传播或接收攻击者的指令;二是使用杀毒软件进行全盘扫描和清除,确保木马程序被彻底清除;三是检查并修改系统密码和敏感信息,防止信息泄露;四是备份重要数据以防万一;五是联系专业的网络安全机构或技术人员寻求帮助。

相关文章

评论已关闭