根证书作为数字世界的信任基石,是构建安全网络通信和加密传输的起点。它位于证书信任链的顶端,由权威证书颁发机构(CA)签发,用于验证和信任其他各级证书的有效性。通过根证书,用户和设备能够安全地识别并验证网站、软件应用及服务的身份,确保数据传输的机密性、完整性和真实性,为数字世界的安全交易和通信提供坚实保障。

在数字化时代,网络安全和信任成为了我们日常生活中不可或缺的一部分,无论是在线购物、银行转账,还是浏览网页、发送邮件,我们都在不断地与各种数字证书打交道,而在这背后,根证书作为数字证书体系的基石,扮演着至关重要的角色,什么是根证书?它又有哪些作用呢?

什么是根证书?

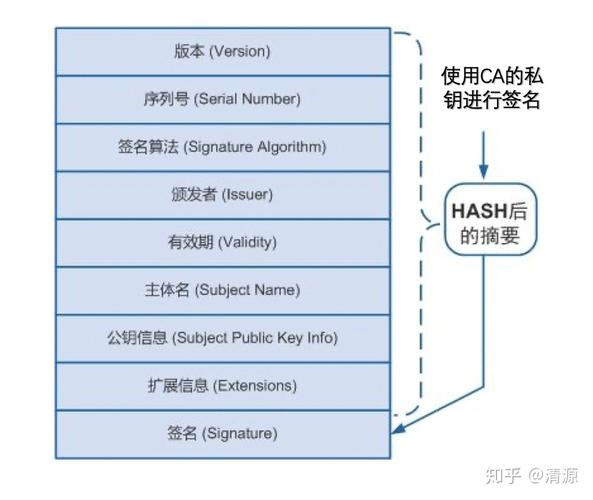

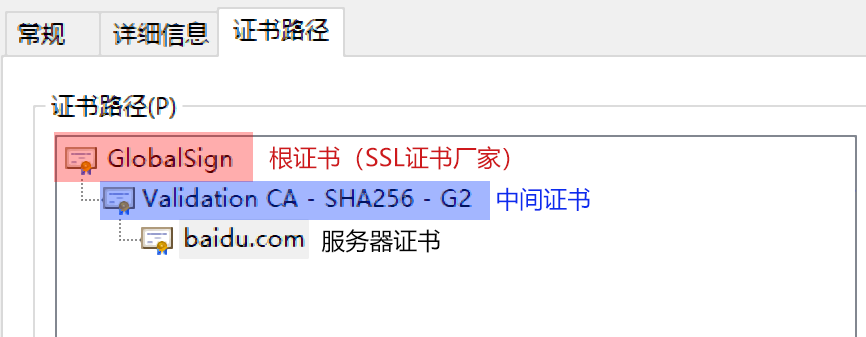

根证书,顾名思义,就是数字证书体系中的“根”,在公钥基础设施(PKI)中,根证书是由根证书颁发机构(Root CA)自行签发的特殊数字证书,它不仅是信任链的起点,也是整个数字证书体系中最顶层的证书,根证书包含了根CA的公钥以及对该证书信息的签名,这些信息通常存储在一个由CA自己生成的证书文件中,由于根证书是自签名的,它不需要其他证书来证明其有效性,因此成为了整个信任体系的基石。

根证书的作用

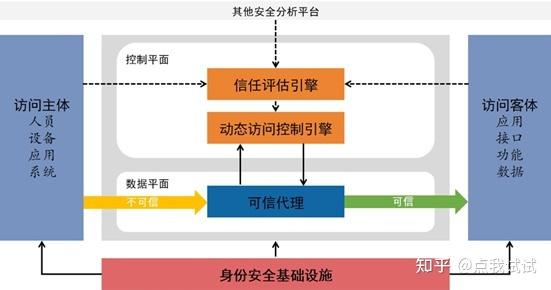

1、确立信任链的起点:根证书是信任链的起始点,所有其他证书的可信度最终都源自于根证书,当用户访问一个使用SSL/TLS加密的网站时,浏览器会检查该网站的服务器证书是否由受信任的根证书签发,如果证书链中的根证书与浏览器内置的根证书匹配,那么浏览器就会信任该网站的身份和加密通信。

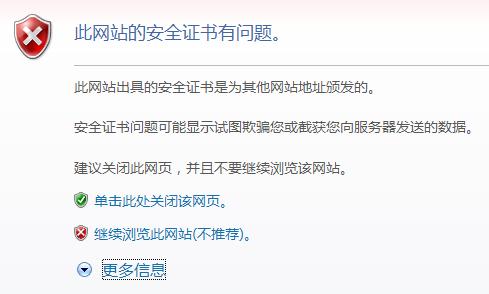

2、验证网站身份的合法性:根证书通过证书链对服务器的身份进行层层验证,确保用户正在与正确的服务器进行通信,这种机制有效地防止了中间人攻击和其他安全威胁,保护了用户的敏感信息不被泄露或篡改。

3、保障加密通信的安全性:在SSL/TLS握手过程中,根证书通过验证服务器证书的签名值来确保加密通信的安全性,只有当服务器证书由受信任的根证书签发时,浏览器才会与服务器建立安全的加密连接,从而保护用户的数据传输安全。

4、构建可信赖的网络环境:根证书的存在使得整个网络环境变得更加可信赖,通过内置于操作系统和浏览器中的根证书库,用户可以轻松地识别出哪些网站是可信的,哪些网站可能存在安全风险,这种机制为用户提供了一个相对安全的网络环境,降低了遭受网络攻击的风险。

常见问题解答

问题一:根证书被泄露会有什么后果?

如果根证书的私钥被泄露,攻击者就可以伪造由该根证书签发的任何证书,这将导致整个基于该根证书的信任体系崩溃,用户可能会遭受中间人攻击、假冒网站等安全威胁,保护根证书的私钥安全至关重要。

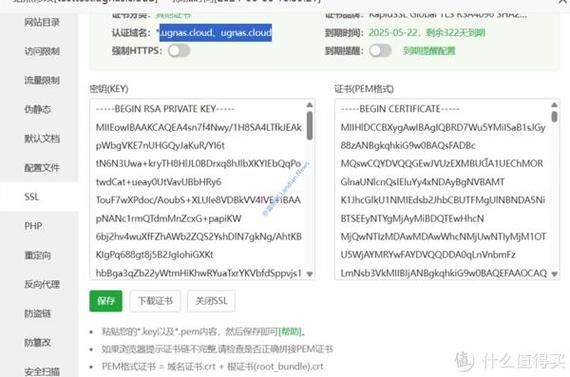

问题二:如何更新或替换过期的根证书?

更新或替换过期的根证书通常涉及生成一个新的密钥对、签发新的根证书,并将其分发给所有依赖旧根证书的系统和设备,旧的根证书会被标记为吊销状态,以确保不再被使用,这个过程需要谨慎执行,以避免中断服务或引起安全问题。

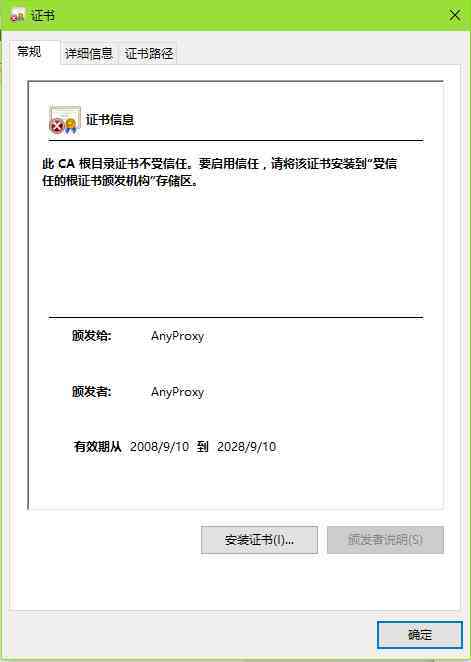

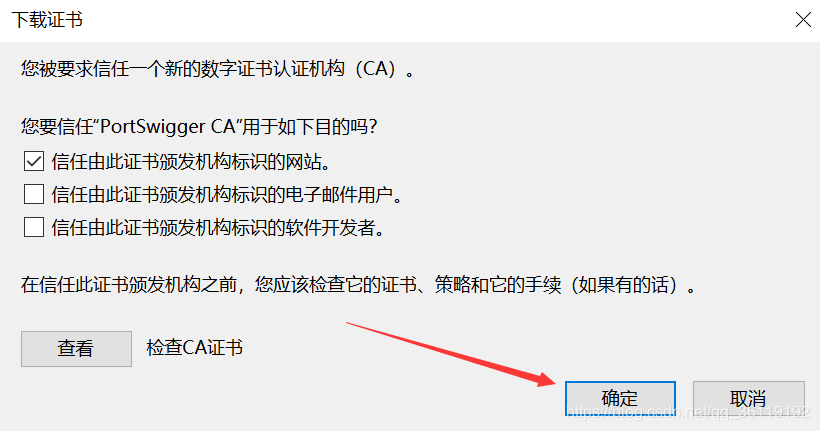

问题三:为什么需要安装根证书?

安装根证书意味着对这个根证书颁发机构的信任,在数字证书体系中,根证书是信任链的起点,只有安装了受信任的根证书,浏览器和操作系统才能正确地验证其他证书的有效性,安装根证书是建立可信赖网络环境的重要步骤之一。

根证书作为数字证书体系的基石,在保障网络安全和信任方面发挥着不可替代的作用,通过了解根证书的概念和作用,我们可以更好地保护自己的网络安全和隐私。

相关文章

评论已关闭