在当今的网络世界中,WebShell 是一个备受关注的话题,对于一些技术爱好者或者恶意攻击者来说,了解 PHP 如何实现 WebShell 具有一定的吸引力,但需要明确的是,WebShell 的使用往往是非法和具有破坏性的,我们进行这样的探讨仅仅是为了增强对网络安全的认识和防范。

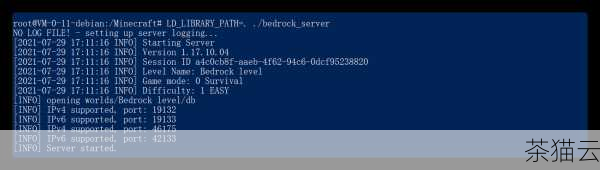

WebShell 是一种可以通过 Web 服务器执行命令和操作的脚本,而 PHP 作为一种广泛使用的服务器端脚本语言,具备实现 WebShell 的能力。

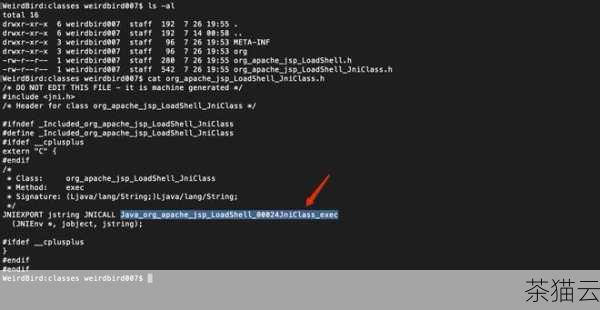

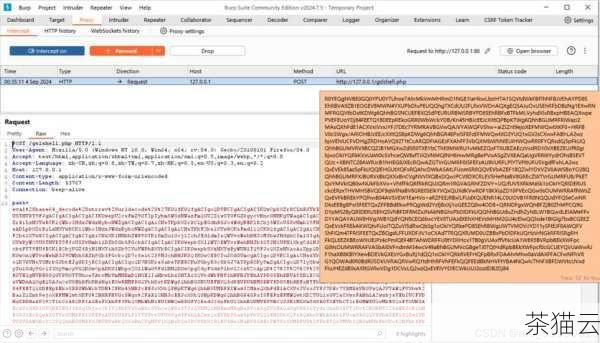

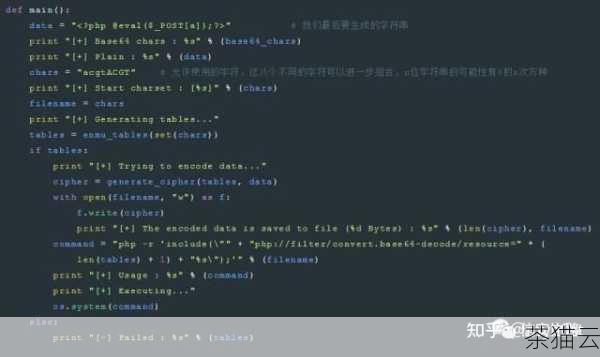

要实现一个简单的 PHP WebShell,通常需要利用 PHP 的一些特性和函数,可以使用exec() 函数来执行系统命令,以下是一个简单的示例代码:

在上述代码中,如果通过 URL 传递了cmd 参数,例如?cmd=dir ,那么就会执行相应的系统命令,如列出当前目录的内容。

这只是一个极其简单和危险的示例,在实际情况中,恶意的 WebShell 可能会更加复杂和隐蔽,以躲避检测和防范。

为什么我们要了解 PHP 实现 WebShell 的方式呢?主要是为了更好地进行网络安全防护,了解攻击者可能使用的手段,有助于我们采取更有效的措施来检测和阻止 WebShell 的入侵。

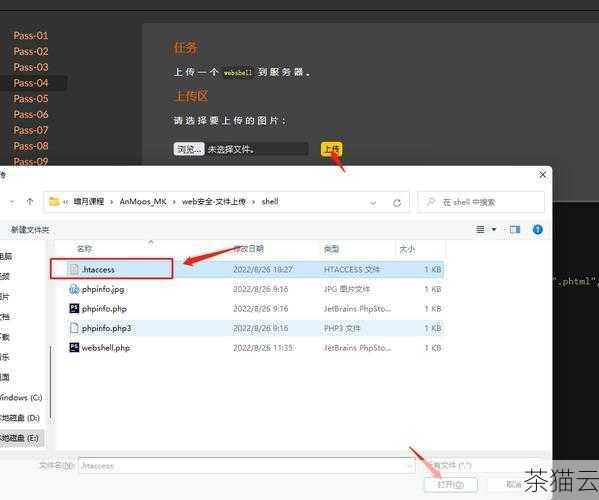

对于 Web 要避免在自己的代码中留下可被利用的漏洞,比如严格过滤用户输入,避免直接执行不可信的命令等,服务器管理员也需要加强服务器的安全配置,定期进行安全检查和更新。

接下来回答几个与《PHP 如何实现 WebShell》相关的问题:

问题一:如何检测网站中是否存在 PHP 实现的 WebShell?

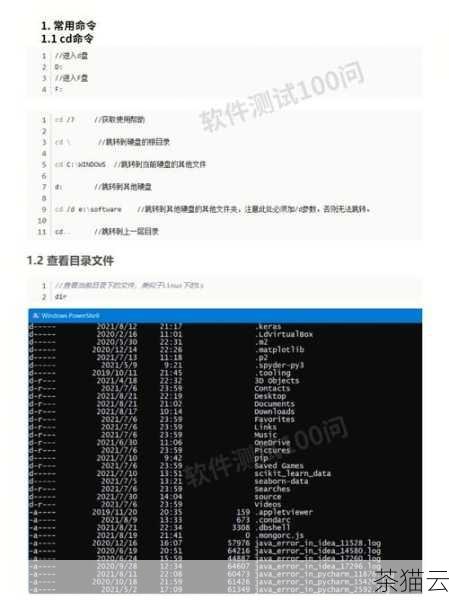

答:可以通过定期检查文件修改时间、文件内容是否异常,使用安全扫描工具进行检测,分析服务器访问日志等方式来发现可能存在的 WebShell。

问题二:如果发现了 PHP 实现的 WebShell,应该如何处理?

答:首先要立即隔离受影响的服务器或网站,停止相关服务,然后对服务器进行全面的安全检查,清除 WebShell 代码,修复可能存在的漏洞,并恢复被篡改的数据,向相关安全机构报告,以便进行进一步的调查和防范。

问题三:怎样加强 PHP 应用的安全性,防止被用于实现 WebShell?

答:要对用户输入进行严格的过滤和验证,限制文件上传的类型和大小,避免使用危险的函数,及时更新 PHP 版本和相关的库,配置好服务器的权限等。

相关文章

评论已关闭